支援事例

コンテナセキュリティ製品PoC環境構築支援

【お客様の課題・背景】

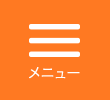

・新たなコンテナセキュリティ製品の導入にあたり、製品のPoC(概念検証)をおこなう必要があった

・PoCで使用するアプリケーションの作成と環境(下記の構成)を早急に構築する必要があった

・マイクロサービスアプリケーション

・アプリケーションのビルド環境

・アプリケーションのランタイム環境

・お客様が自前で構築することが難しい状況であったため、クラウドネイティブ環境構築支援サービスを提供しているカサレアルがPoC環境の構築支援をおこなった

【支援内容】

・環境のアセスメント

・PoC環境の構築

・マイクロサービスアプリケーション

・ソースコードリポジトリ

・コンテナイメージレジストリ

・CI/CD

・Kubernetes

・PoC実施時のアプリ・環境に対するサポート・QA対応

【使用した技術・ツール】

マイクロサービスアプリケーション:OSSの「SockShop」アプリケーションをお客様向けにカスタマイズ

ソースコードリポジトリ:AWS CodeComit

コンテナイメージレジストリ:Amazon ECR

CI/CD:Jenkins

Kubernetes:Amazon EKS

クラウドネイティブ環境構築技術支援

【お客様の課題・背景】

・お客様が取り扱うクラウドセキュリティ製品を顧客に販売するにあたり、製品のデモンストレーションをおこなえる環境が必要であった

・セキュリティ製品ごとに、バリエーションに富んだデモンストレーション環境が必要となるため、お客様のエンジニア自身が自らの手でデモンストレーション環境を構築できるようになる必要があった

・お客様のエンジニアはオンプレミス環境のネットワークエンジニアがほとんどであったため、クラウドネイティブスキルを身につけるためのトレーニングが必要であった

・クラウドネイティブ環境構築支援サービス及び、「クラウドネイティブ道場」を提供しているカサレアルがお客様のエンジニア育成及び、デモンストレーション環境構築のための支援をおこなった

【支援内容】

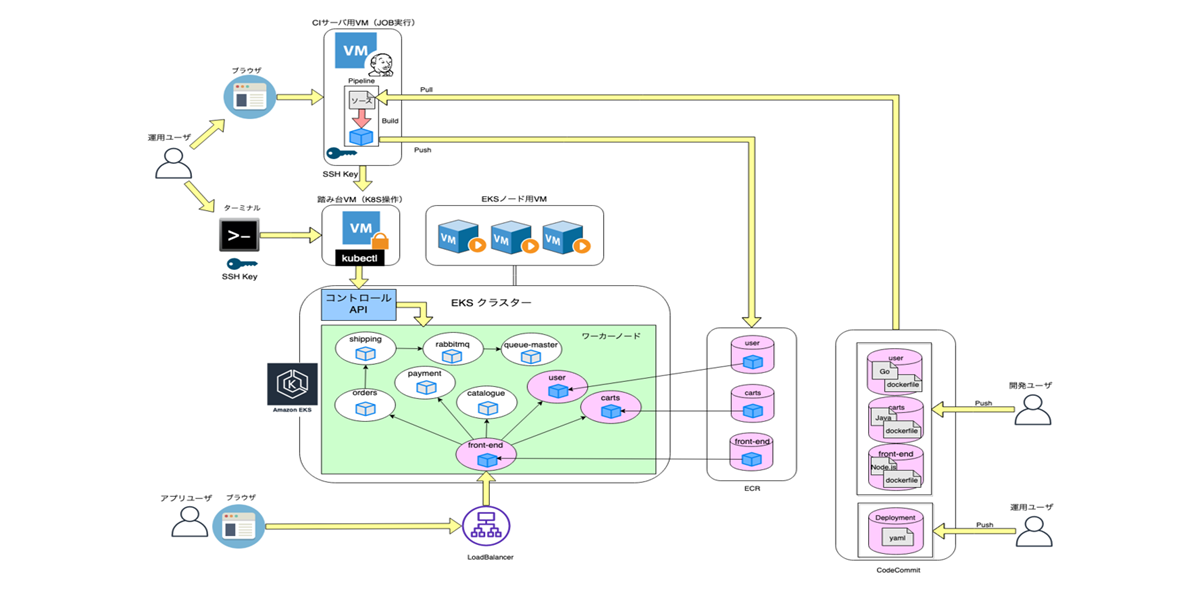

・環境のアセスメント

・デモンストレーション環境構築に必要なスキルのレクチャー(お客様向けオリジナルトレーニングコンテンツを作成して、レクチャー実施)

・マイクロサービスアプリケーション

・インフラストラクチャーアズコード(Terraform、Ansible)

・CI/CD(Jenkins)

・Kubernetes(EKS)

・クラウドサービスのネットワーク(VPC、Public/Private Subnet等)

・デモンストレーション環境構築時のサポート・QA対応

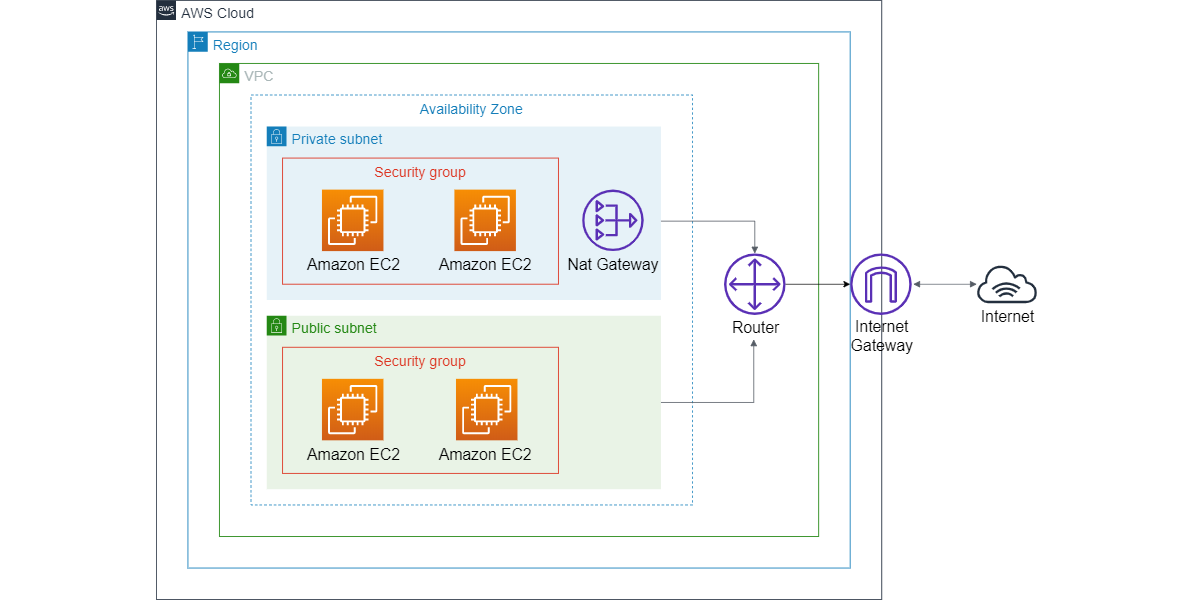

ハイブリッドクラウド構成による GitHub Enterprise Server 構築支援

【お客様の課題・背景】

・開発成果物を各チームごとで管理しているため、以下の問題を解消するシステムを新たに構築する必要があった

・使用しているSCMがチームごとによって異なるため、開発成果物がバラバラに保存されている

・運用方法が各チームごとに異なっている

・新たに構築するシステムはオンプレ環境ではなくクラウド環境に構築する方針があった

・クラウド環境を構築するにあたり、以下の要件を満たす必要があった

・クラウド環境へのアクセスにはパブリックではなく社内からのみアクセス出来ること

・クラウド環境に構築したシステムにはオンプレ環境と同等にアクセス出来ること

【支援内容】

・GitHub Enterprise Serverの導入

・AWSにGitHub Enterprise Serverを導入および、GitHub運用の方針決め

・2つのAZ(Availability Zones)を利用して冗長化(HA)を実現

・外部の認証サービスを活用したSSO(SAML)連携

・プライベートネットワークからのTeamsやJira、Jenkinsの連携

・GitHub検証環境の環境構築作業の自動化

・GitHubの運用ガイド作成およびレクチャー

・AWSプライベート環境の構築

・ネットワーク(VPC、Subnet、LB、SecurityGroup、DNS)、ストレージ、SSL等の構成設計/構築

・ハイブリッドクラウド環境の構築

・社内ネットワークとAWSクラウドを組み合わせたVPNを経由したネットワーク環境を構築

・オンプレDNSとAWS Route53の連携

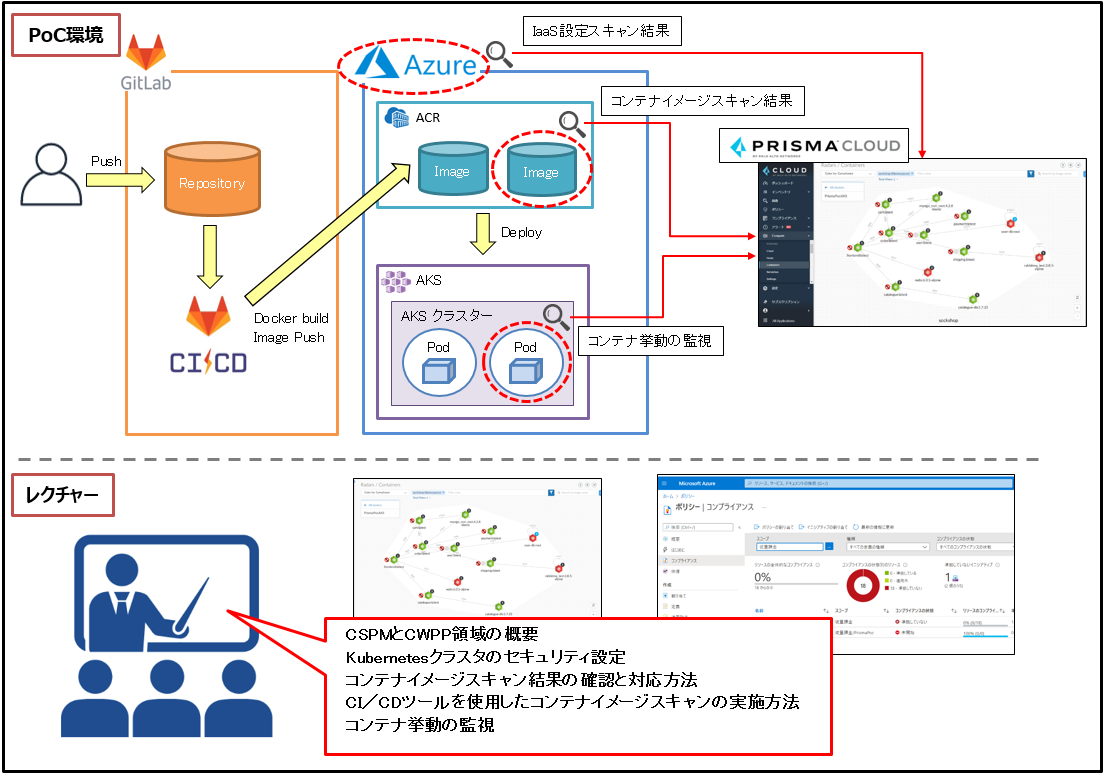

クラウドセキュリティ製品PoC環境構築支援

【お客様の課題・背景】

・お客様が取り扱う開発支援ツールはクラウドサービス上でSaaSとして提供するため、クラウド観点のセキュリティを担保する必要があった

・また、開発支援ツールはコンテナベース(Kubernetes)で稼働するため、コンテナ観点でのセキュリティも担保する必要があった

・クラウドセキュリティとコンテナセキュリティの両機能を持つセキュリティツールの提案を製品ベンダーから受けたが、PoCを実施するにあたり、クラウドセキュリティとコンテナセキュリティについての知見を持つシステムベンダーの支援を必要としていた

【支援内容】

・PoC環境の構築

・クラウドセキュリティツールの導入

・コンテナ管理基盤の構築(Kubernetes、コンテナレジストリ)

・PoC評価用アプリケーションの開発

・CI/CD環境の構築

・クラウド/コンテナセキュリティ全般のレクチャー

・CSPMとCWPP領域の概要説明

・Kubernetesクラスタのセキュリティ設定(RBAC、ServiceAccount、PodSecurityPolicy、Key Vault)

・コンテナイメージスキャン結果の確認と対応方法

・CI/CDツールを使用したコンテナイメージスキャンの実施方法

・コンテナ挙動の監視(コンテナランタイム)

【使用した技術・ツール】

クラウドセキュリティツール:PrismaCloud

クラウドサービス:Azure・GCP

Kubernetes:AKS・GKE

コンテナレジストリ:ACR・GCR

PoC評価用アプリケーション:OSSのマイクロサービスアプリケーション「SockShop」をお客様向けにカスタマイズ

CI/CDツール:GitLab CI/CD

その他:Azure Key Vault・Azure Policy・Kaniko